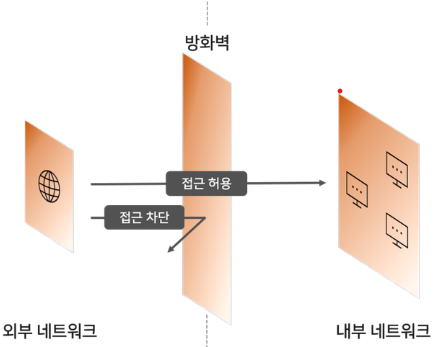

Firewall이란

- 외부로부터 내부망을 보호하기 위한 네트워크의 구성요소

- 네트워크를 통해 흐르는 패킷을 미리 정해 놓은 구성에 따라 차단 혹은 전달

Firewall 주요기능

| 주요기능 | 설명 |

| 접근통제 (Access Control) |

외부에서 내부 네트워크에 접속하는 패킷필터링을 이용하여 통제. |

| 사용자 인증 (Authentication) |

침입 차단 시스템을 지나가는 트래픽에 대한 사용자의 신분을 증명. |

| 감사 및 로그 (Logging and Auditing) |

모든 트래픽에 대한 접속 정보 및 네트워크 사용에 따른 유용한 통계 정보 기록. |

| 프록시 (Proxy) |

클라이언트의 서비스 요청을 받아 실제 서비스를 수행하는 서버로 요청을 전달하고 실행 결과를 수신하여 사용자에게 전달. |

| 주소 변환 (Netwaork Address Translation) |

발신자 호스트의 IP주소나 목적지 호스트의 IP주소를 전송 단계에서 변경하여 전달. |

Firewall 종류

| 종류 | 설명 |

| 패킷 필터링 (Packet Filtering) |

- 네트워크층(IP프로토콜)과 전송층(TCP프로토콜)에서 동작. - 다른 방식에 비해 처리속도가 빠름. - 낮은 layer에서 동작하므로 기존 어플리케이션과 연동 용이 - 하드웨어에 의존적이지 않음. - 강력한 logging 및 사용자 인증기능 불가 |

| 애플리케이션 게이트웨이 (Application Gateway) |

- 애플리케이션 계층에서 동작. - 방화벽의 프록시를 이용한 연결. - 높은 보안정책 실현 및 바이러스 검사 등 부가기능 제 공. - 전용 Gateway에 따른 어플리케이션의 유연성 부족. - 하드웨어에 의존적. |

| 회선 게이트웨이 (Circuit Gateway) |

- 세션~애플리케이션에서 동작 - 일반 Gateway로 모든 서비스 처리. - 내부의 ip주소를 숨기는 기능 - 수정된 클라이언트 모듈 필요. |

| 혼합형 타입 (Hybrid type) |

- 대부분의 상용 방화벽의 채택 방식. - 패킷 필터링 + 애플리케이션 게이트방식. - 내부의 보안정책, 어플리케이션 등에 맞추어 선택적 보안설정 가능 |

DDOS란

- DDOS는 다수의 PC를 이용하여 특정 시스템으로 대량의 유해 트래픽을 전송하여 시스템 상에 과부하를 발생시켜 해당 시스템의 정상적인 서비스를 방해하는 공격

SYN Flooding

- TCP가 데이터를 보내기 전에 연결을 먼저 맺어야 하는 연결지향성을 이용한 방법

- 서비스로 지속적인 SYN 패킷을 전송하여 서버를 대기상태로 만들어 용량 부하 유발

- 주로 웹서버로 운영되는 서버를 집중공격

SYN Flooding 대응법

| 대응책 | 내용 |

| 방화벽에서 대응 | IP당 SYN 요청에 대한 PPS임계치를 단계적으로 조정 |

| First SYN Drop설정 | SYN 패킷을 보낸 클라이언트의 존재 여부 파악/차단 첫 SYN을 DROP하여 재요청 여부 확인 |

| TCP 세션 연결 차단 | 트래픽 유형별 임계치를 조정하여 TCP세션 연결에 대한 차단 |

| Back queque 증가 | 임시방법으로 Queue 용량 증가 |

| 라우터 대응책 | 내용 |

| Watch Mode | SYN 패킷을 통과시키고 일정시간 동안 연결이 없을 시 라우터가 SYN 패킷을 차단함 |

| Intercept Mode | 라우터에 유입되는 SYN 패킷 요청을 서버로 전송x 라우터에서 가로채서 클라이언트와 서버 대신연결 |

UDP Flooding

- 전형적인 DDOS 디도스 공격 형태로네트워크 자원을 고갈.

- 다량의 UDP 패킷을 전송하여 공격.

- 봇넷을 구성하여 대량트래픽을 발생

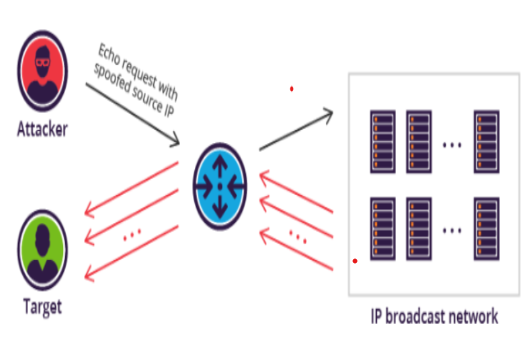

ICMP Flooding

1. 공격자가 출발지 IP 주소를 피해자쪽으로

Spoofing수행 후 목적지 주소를 직접 브로드캐스트 주소로 설정 후 Ping Request 송신한다.

2. Ping 메시지를 수신한 네트워크 내의 모든 시스템들이 Ping Responce 메시지를 피해자에게 전송한다.

3. 수신한 피해자는 트래픽 과부하로 인해 서비스 불가

UDP/ICMP Flooding 대응법

| 대응책 | 내용 |

| ACL을 이용한 차단 | 웹 서버 혹은 운영 장비에 대한 접근제어 목록 차단 |

| InBound 패킷 임계치 설정 | - 운영 장비로 유입되는 Inbound 패킷을 기준으로 PPS 수치를 유입되는 수치보다 낮게 설정 - 임계치 이상의 ICMP 및 UDP차단 |

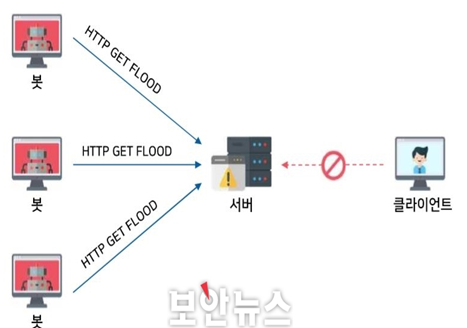

HTTP Get Flooding

- IP를 변조하지 않고 정상적인 3way Handshacke 후 동일한 URL 반복 요청.

- HTTP Get을 지속 요청하여 HTTP연결 과부유발

- 서버의 자원을 고갈하는 방식

HTTP Get Flooding 대응법

| 대응책 | 내용 |

| 선별적 IP차단 | - TCP 연결요청 임계치와 HTTP Get 임계치 값 비교 모니터링후 비정상 적인 트래픽 차단 -연결기반 공격이므로 IP를 변조할 수 없는 특성 이용 |

| 콘텐츠 요청 횟수에 의한 임계치 설정 |

-특정 콘텐츠를 다량으로 요청하는 것이므로 IP마다 콘텐츠 요청 횟수의 임계치 설정 |

| 시간대별 웹 페이지 URL 접속 임계치 설정 |

- 시간대별 임계치를 설정하여 임의의 시간안에 설정한 임계치 이상의 요청이 들어온 경우 해당 IP를 탐지하여 방화벽 차단 목록에 등록 |

| Web Svraping 기법 차단 | - L7 스위치를 운영하는 경우 웹 스크래핑 기능을 사용, 요청 패킷에 대한 쿠키 값이나 자바 스크립트를 보내어 클라이언트로부터 재요청 패킷없는경우 차단 |

Slow HTTP POST 공격

- HTTP Post 지시자를 사용, 전달할 데이터를 장시간 분할 전송

- Post 데이터가 모두 수신되지 않으면 연결을 장시간 유지함을 이용

- HTTP Post Method를 사용하여 HTTP Header의 Content-Length 필드에 임의의 큰 값을 입력하여 장시간 연결상태 유발

Slow HTTP POST 대응법

| 대응책 | 내용 |

| 접속 임계치 설정 | - 특정 발신지에서 연결할 수 있는 최대 값 설정 |

| IPtables(방화벽설정도구) | - iptables -A INPUT -p -tcp -dport 80 -m connlimit - above 30 -j DROP (30ro 이상의 연결에 대한 차단 예시) |

| Connection Timeout과 Keepalivetime 설정 | - Connection Timeout 설정으로 클라이언트와 서버간 데이터 전송이 없을 시 연결 종료 - 웹서버의 Keepalivetime을 설정하여 차단 |

| RequestReadTimeout설정 | - RequestReadTimeout header = 5 body =8 설정 - 5초이내 연결 안되면 종료, post 요청 이후 8초 내에 데이터 오지 않으면 연결종료 |

IDS

네트워크에서 사용되는 자원의 무결성, 비밀성, 가용성을 저해하는 비정상적인 사용과오용, 남용 등의 행위를 가능한 실시간으로 탐지하여 관리자에게 경고 메세지를 보내주고 대응하는 시스템.

1. 내, 외부망의 접속점에 위치하여 방화벽의 부족한 부분을 보강

2. 네트워크 상에서 발생하는 의심스러운 행동을 발견하고 관리자에게 경고음 전달.

3. 시스템의 침해여부를 보기 위해 액세스 로그들을 조사하여 파일을 분석.

IDS 침입탐지 방식

1. 비정상적인 침임탐지 기법

감시되는 정보 시스템의 일반적인 행위들에 대한 프로파일을 생성하고 이로부터 벗어나는 행위를 분석하는 기법.

ex) 통계적인 자료 근거 / 특징 추출에 의존 / 예측 가능한 패턴 생성

2. 오용 침입탐지 기법

과거의 침입 행위들로부터 얻어진 지식으로 동일한 행위를 분석하는 기법.

ex) 조건부 확률 이용 / 전문가 시스템 / 상태전이 분석 / 키스트로크 관찰 방법

IDS 침입탐지 대상에 따른 분류

1. NIDS(Network-Based IDS)

네트워크의 특정 지점에서 여러 호스트를 대상으로 침입을 탐지하기 때문에, 호스트의 운영체제나 하드웨어에 관계없이 동일하게 분석할 수 있는 패킷을 분석 대상으로 삼아 네트워크를 지나가는 모든 패킷을 받아들여 분석할 수 있는 기법.

장점: 저렴한 투자비용 / H-IDS이 놓치는 공격 탐지 / 실시간 탐지와 대응.

단점: HIDS기법보다 부정확한 결과를 얻을수 있음 / 랜 스위치 등으로 네트웍 전체의 내용을 감시하는 것이 어려움

2. HIDS(Host-Based IDS)

자신이 설치된 운영체제 내부 시스템의 여러 가지 상태를 모니터링하다가 특정한 패턴의 행위가 일어나거나 비정상적인 상황이 발생하면 경고를 발생시키는 기법.

장점: 정확한 탐지 가능 / N-IDS이 놓치는 공격 탐지 / 추가적인 하드웨어 불필요.

단점: 특정 기기 또는 기관의 정확한 시스템 구성을 알아야 함 / 설치 비용이 많이 듬.

IPS(Intrusion Preventioin System)

다양하고 지능적인 침입 기술에 대항해 다양한 방법의 보안기술을 이용하여 침입이 일어나기 전에 실시간으로 침입을 막는 시스템.

1. 방화벽은 IP주소 또는 포트에 의해 네트워크 공격을 차단할 수 있지만, IPS는 응용프로그램 수준의 공격과 패턴에 대해서 대응 가능.

2. 실시간으로 탐지만하는 것 뿐만이 아니라 알려지지 않은 공격까지도방어.

공격패턴 인지 방식에 따른 분류

1. SignatureBased IPS[지식 기반] M.D

- 각각의 공격에 대하여 정확한 Signature을 정의하고 해당 공격 패턴에 매칭이되어야만 차단 시행.

- 알려지지 않은 공격의 경우 정확한 Signature List가 업데이트되어 있지 않으면 차단이 불가능한 단점이 있으나 오탐 가능성은 적음.

2. HeuristicsBased IPS[행위 기반]A.D

- Anomaly Detection/Prevention 방식이라고도 한다.

- 알려지지 않은 공격을 수집하여 오탐을 줄이고 능동적으로 대처하는 방식.

IDS/IPS/FIREWALL 비교

| 구분 | IDS | IPS | FIREWALL |

| 목적 | 침입 여부의 탐지 | 침입 이전의 탐지 | 접근통제 및 인가 |

| 차단 방법 | 방화벽 연동 | 자체 | 자체 |

| DDOS,DOS 차단 | 탐지 | 탐지/차단 | 일부 지원 |

| 실시간 감시 | 지원함. | 지원함 | 지원 안됨. |

| 장점 | 실시간 분석. 사후분석 대응기술. |

실시간 즉각 대응. 세션 기반 탐지 가능. |

엄격한 접근 통제. 인가된 트래픽 허용. |

| 단점 | 변형된 패턴에 대해서는 대응 어려움. | 고가 장비. 사설 네트워크 구성 불가. |

내부자 공격 취약. 네트워크 병목현상.ㅏ |

'리팩토링' 카테고리의 다른 글

| 10주차 [보안관제] (0) | 2024.05.12 |

|---|---|

| 9주차 [악성코드] (0) | 2024.05.12 |

| 7주차 [OSI 계층별 프로토콜](2) (1) | 2024.03.31 |

| 6주차 [OSI 계층별 프로토콜] (0) | 2024.03.24 |

| 5주차 [OSI 계층별 장비] (2) | 2024.03.17 |